首頁>要聞>沸點 沸點

浙大教授千次實驗證實 手機語音漏洞或被“黑”

語音助手存漏洞可遠程操控手機

浙大教授徐文淵經過上千次實驗證實;涉及多個品牌;研究論文已被計算機領域頂級安全會議接收

設想一個場景:你正在與同事討論問題,放在一旁的手機卻在暗中“忙活”,比如打開購物網站下單、撥打電話、打開文檔和照片逐個查看。

這樣的場景并非“黑科技”,而是切實發生在浙江大學智能系統安全實驗室內。近日,浙江大學電氣工程學院徐文淵教授團隊經過上千次實驗后證實,利用智能手機普遍應用的語音助手,通過麥克風收集使用者語音,并將之加載至人耳無法聽見的超聲波上,可以實現對智能手機的遠程操控。

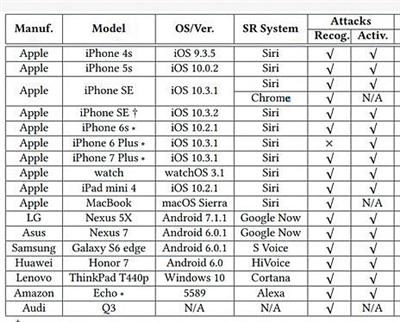

昨日,徐文淵接受新京報獨家專訪時稱,語音助手所存在的漏洞,廣泛出現在包括蘋果、三星、華為、谷歌、亞馬遜等品牌中。目前,團隊已將相關數據發送至廠商,并收到積極回應。

多個品牌語音助手存在漏洞

浙江大學電氣工程學院的實驗室內,導師徐文淵正在與同事商量周一出差的細節。不遠處,研究生張國明等,通過一種超聲波發射裝置,對徐文淵的手機進行遠程控制,并操控語音購物助手,自如地在亞馬遜網站上下單了一箱牛奶,以及一些零食,完成了付費。整個交易過程中,張國明所使用的,一直是導師徐文淵的賬號。

這是徐文淵團隊正在進行的一項實驗:通過人耳無法聽見的超聲波,實現對智能手機的遠程操控。在另一項實驗中,團隊成員利用超聲波啟動了車載語音助手,開啟了天窗。

近年來,語音助手占領幾乎全部智能設備。用戶只需動口,便能操控電子設備。然而,浙江大學電氣工程學院徐文淵教授團隊研究發現,利用手機麥克風的硬件漏洞,可實現讓語音助手接收并執行超聲波指令。

新京報記者從浙江大學獲悉,徐文淵教授團隊在實驗中,成功攻擊了谷歌、亞馬遜、微軟、蘋果、三星、華為等品牌的多個語音助手產品,均無一幸免。

已向相關廠家提出“補漏”建議

語音助手的工作原理,就是通過麥克風收錄人類語音,通過語音識別系統加以識別,把語音轉化為文本,系統依文本執行指令。麥克風作為一種基本的電子器件,將聲音信號轉換為電信號。“這是模擬信號轉換為數字信息的第一道門。”

編輯:周佳佳

關鍵詞:浙大教授 實驗 手機語音漏洞

球迷風暴

球迷風暴 畢業啦

畢業啦 斯里蘭卡“螃蟹部長”的美食故事

斯里蘭卡“螃蟹部長”的美食故事 格魯吉亞新總理和內閣贏得議會信任投票

格魯吉亞新總理和內閣贏得議會信任投票 美商務部批準首批鋼鐵產品“232”關稅豁免申請

美商務部批準首批鋼鐵產品“232”關稅豁免申請 聯合國總部舉行“國際瑜伽日”活動

聯合國總部舉行“國際瑜伽日”活動 中國美食節在特拉維夫舉行

中國美食節在特拉維夫舉行 匈牙利國會通過“阻止索羅斯”法案

匈牙利國會通過“阻止索羅斯”法案

法蒂瑪·馬合木提

法蒂瑪·馬合木提 王召明

王召明 王霞

王霞 辜勝阻

辜勝阻 聶震寧

聶震寧 錢學明

錢學明 孟青錄

孟青錄 郭晉云

郭晉云 許進

許進 李健

李健 覺醒法師

覺醒法師 呂鳳鼎

呂鳳鼎 賀鏗

賀鏗 金曼

金曼 黃維義

黃維義 關牧村

關牧村 陳華

陳華 陳景秋

陳景秋 秦百蘭

秦百蘭 張自立

張自立 郭松海

郭松海 李蘭

李蘭 房興耀

房興耀 池慧

池慧 柳斌杰

柳斌杰 曹義孫

曹義孫 毛新宇

毛新宇 詹國樞

詹國樞 朱永新

朱永新 張曉梅

張曉梅 焦加良

焦加良 張連起

張連起 龍墨

龍墨 王名

王名 何水法

何水法 李延生

李延生 鞏漢林

鞏漢林 李勝素

李勝素 施杰

施杰 王亞非

王亞非 艾克拜爾·米吉提

艾克拜爾·米吉提 姚愛興

姚愛興 賈寶蘭

賈寶蘭 謝衛

謝衛 湯素蘭

湯素蘭 黃信陽

黃信陽 張其成

張其成 潘魯生

潘魯生 馮丹藜

馮丹藜 艾克拜爾·米吉提

艾克拜爾·米吉提 袁熙坤

袁熙坤 毛新宇

毛新宇 學誠法師

學誠法師 宗立成

宗立成 梁鳳儀

梁鳳儀 施 杰

施 杰 張曉梅

張曉梅